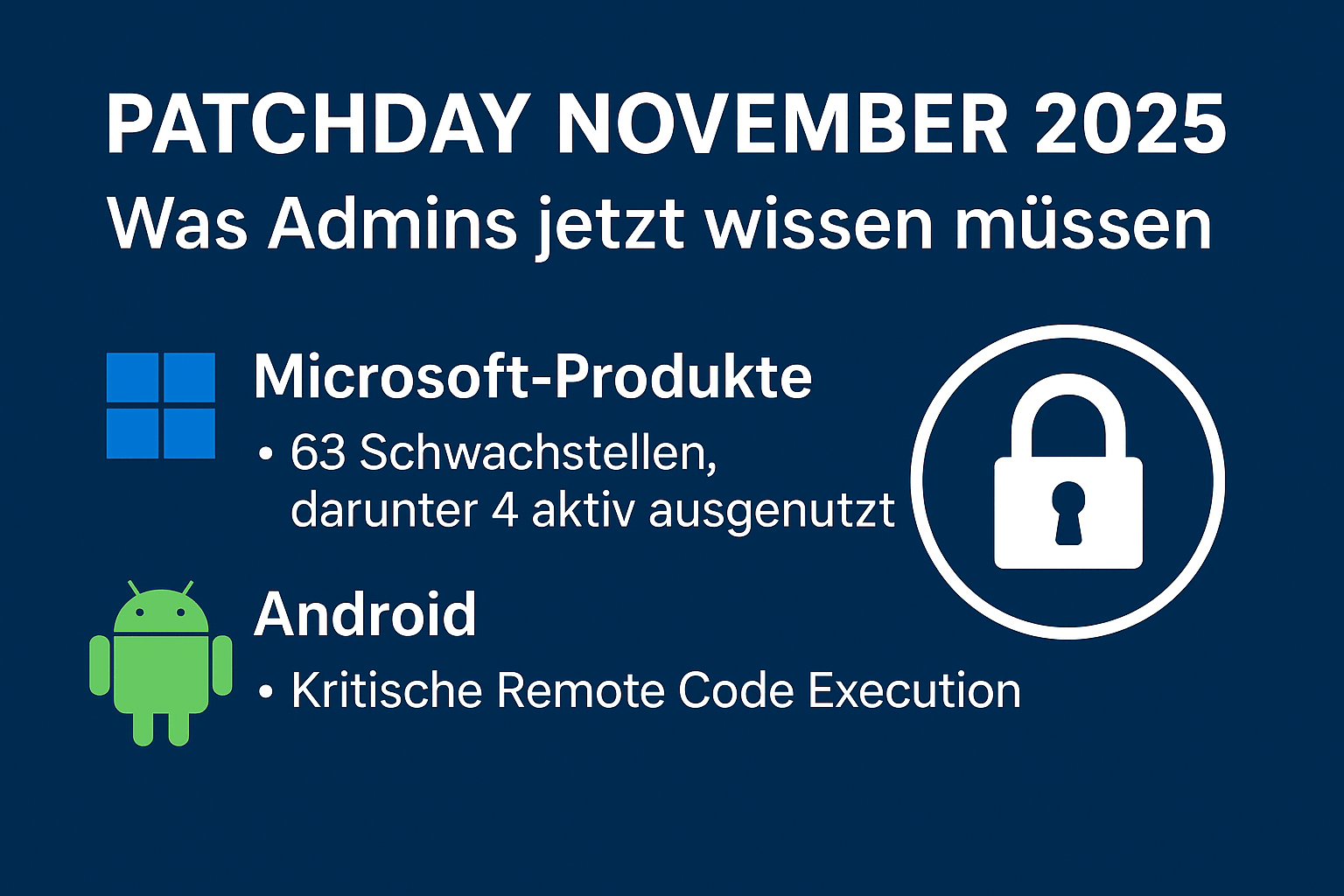

Im November 2025 wurden mehrere kritische Schwachstellen in weit verbreiteten Systemen entdeckt. Einige davon werden bereits aktiv ausgenutzt. Ein schneller Patch ist daher dringend erforderlich.

🖥️ Microsoft-Produkte

- 63 Schwachstellen geschlossen (Windows, Office, Azure, Edge, Dynamics 365, Hyper-V, SQL Server, WSL GUI).

- Kritisch: 4 Lücken, darunter eine aktiv ausgenutzt.

- Beispiele:

- CVE-2025-60724 (GDI+) – CVSS 9.8. Schadcode-Ausführung durch manipulierte Bilddateien ohne Benutzerinteraktion.

- CVE-2025-62215 (Windows-Kernel) – Race Condition, bereits aktiv ausgenutzt. Rechteausweitung bis SYSTEM.

- CVE-2025-60709 (CLFS) – Lokale Rechteausweitung.

- Office-Lücken (z. B. CVE-2025-62199) – Schadcode über präparierte Dokumente.

- SQL Server (CVE-2025-59499) – CVSS 8.8, unautorisierte Codeausführung möglich.

- Hyper-V – DoS-Schwachstellen, die virtuelle Hosts beeinträchtigen können.

📱 Android

- CVE-2025-48593 – Kritische Remote Code Execution. Angreifer können Schadcode aus der Ferne ausführen.

- CVE-2025-48581 – Betrifft Android 16. Rechteausweitung durch bösartige Apps.

- Updates wurden im AOSP veröffentlicht; Hersteller wie Samsung, Xiaomi und Oppo integrieren sie.

- Pixel-Geräte erhielten das Update mit Verzögerung – hier besteht besonderes Risiko.

⚠️ Empfehlung

- Windows/Office-Nutzer: Sofortige Installation der November-Updates.

- Android-Nutzer: Sicherheitsupdate einspielen, besonders wichtig für Pixel-Geräte.

- Admins: Patch-Priorisierung auf Systeme mit SQL Server, Hyper-V und produktiven Windows-Umgebungen.

© 2025 MaDe-Online